在VPS上安装V2Ray并配置成TLS翻墙

1.1. 时间校准

对于 V2Ray,它的验证方式包含时间,就算是配置没有任何问题,如果时间不正确,也无法连接 V2Ray 服务器的,服务器会认为你这是不合法的请求。所以系统时间一定要正确,只要保证时间误差在一分钟之内就没问题。

1.2. 客户端安装

点这里下载 V2Ray 的 Windows 压缩包,如果是 32 位系统,下载 v2ray-windows-32.zip,如果是 64 位系统,下载 v2ray-windows-64.zip。 下载解压之后会有 v2ray.exe 和 config.json 这两个文件,v2ray.exe 是运行 v2ray 的文件,config.json 是配置文件。

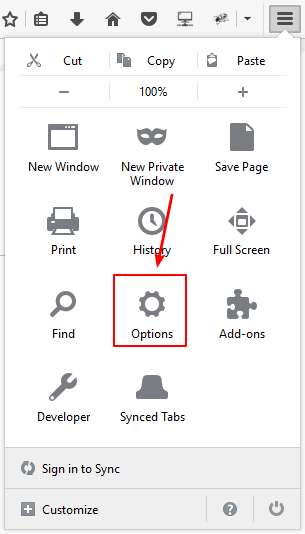

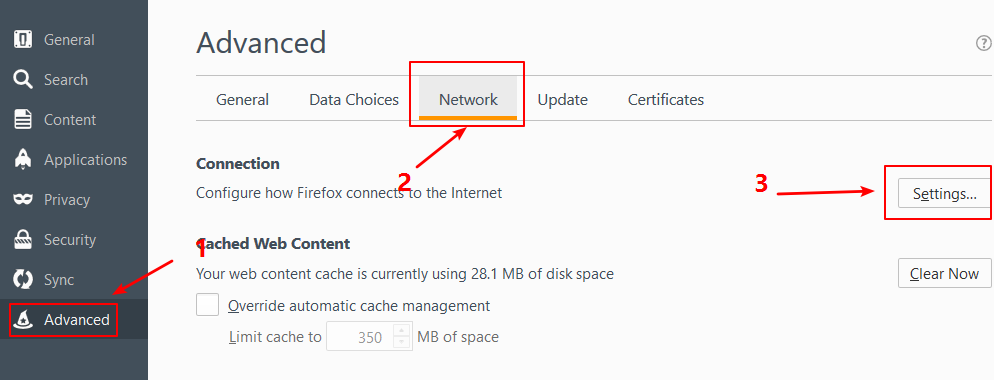

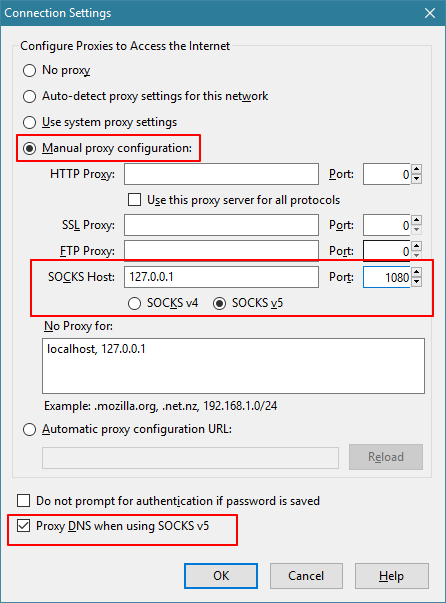

但是现在实际上还不能科学上网,因为 V2Ray 将所有选择权交给用户,它不会自动帮你设置系统代理,因此还需要在浏览器里设置代理。以火狐(Firefox)为例,点菜单 -> 选项 -> 高级 -> 设置 -> 手动代理设置,在 SOCKS Host 填上 127.0.0.1,后面的 Port 填 1080,再勾上使用 SOCKS v5 时代理 DNS (这个勾选项在旧的版本里叫做远程 DNS)。操作图见下:

如果使用的是其它的浏览器,请自行在网上搜一下怎么设置 SOCKS 代理。

或者也可以使用浏览器插件,如 SwitchyOmega 等。

或者也可以使用浏览器插件,如 SwitchyOmega 等。

1.3. 服务器安装

首先下载脚本:

[root@default ~]# wget https://install.direct/go.sh--2019-05-31 01:49:16-- https://install.direct/go.sh

Resolving install.direct (install.direct)...

HTTP request sent, awaiting response... 200 OK

Length: unspecified [text/plain]

Saving to: 'go.sh'

[ <=> ] 13,871 --.-K/s in 0s

2019-05-31 01:49:16 (51.0 MB/s) - 'go.sh' saved [13871]

然后执行脚本安装 V2Ray:

[root@default ~]#sudo bash go.sh

[root@default ~]#sudo bash go.sh

Installing V2Ray v4.18.2 on x86_64

Downloading V2Ray: https://github.com/v2ray/v2ray-core/releases/download/v4.18.2 /v2ray-linux-64.zip

% Total % Received % Xferd Average Speed Time Time Time Current

Dload Upload Total Spent Left Speed

100 608 0 608 0 0 1361 0 --:--:-- --:--:-- --:--:-- 1363

100 11.2M 100 11.2M 0 0 6090k 0 0:00:01 0:00:01 --:--:-- 9464k

Extracting V2Ray package to /tmp/v2ray.

Archive: /tmp/v2ray/v2ray.zip

inflating: /tmp/v2ray/config.json

creating: /tmp/v2ray/doc/

inflating: /tmp/v2ray/doc/readme.md

inflating: /tmp/v2ray/geoip.dat

inflating: /tmp/v2ray/geosite.dat

creating: /tmp/v2ray/systemd/

inflating: /tmp/v2ray/systemd/v2ray.service

creating: /tmp/v2ray/systemv/

inflating: /tmp/v2ray/systemv/v2ray

inflating: /tmp/v2ray/v2ctl

extracting: /tmp/v2ray/v2ctl.sig

inflating: /tmp/v2ray/v2ray

extracting: /tmp/v2ray/v2ray.sig

inflating: /tmp/v2ray/vpoint_socks_vmess.json

inflating: /tmp/v2ray/vpoint_vmess_freedom.json

PORT:13870

UUID:582a0ac3-977c-47ec-b6d7-39fcca1764cd

Created symlink from /etc/systemd/system/multi-user.target.wants/v2ray.service to /etc/systemd/system/v2ray.service.

V2Ray v4.18.2 is installed.

看到类似于这样的提示就算安装成功了。如果安装不成功脚本会有红色的提示语句,这个时候你应当按照提示除错,除错后再重新执行一遍脚本安装 V2Ray。对于错误提示如果看不懂,使用翻译软件翻译一下就好。

在安装完 V2Ray 之后,修改配置文件重启 V2Ray 即可,配置文件路径为 /etc/v2ray/config.json。

使用以下命令启动 V2Ray:

$ sudo systemctl start v2ray

停止运行 V2Ray:

$ sudo systemctl stop v2ray

重启 V2Ray:

$ sudo systemctl restart v2ray

在首次安装完成之后,V2Ray 不会自动启动,需要手动运行上述启动命令。而在已经运行 V2Ray 的 VPS 上再次执行安装脚本,安装脚本会自动停止 V2Ray 进程,升级 V2Ray 程序,然后自动运行 V2Ray。在升级过程中,配置文件不会被修改。

更新 V2Ray 的方法是再次执行安装脚本!再次执行安装脚本!再次执行安装脚本!

对于安装脚本,还有更多用法,在此不多说了,可以执行

bash go.sh -h 看帮助。1.4.注册一个域名

如果已经注册有域名了可以跳过。 域名有免费的有付费的,总体来说付费的会优于免费的,具体差别请 Google。如果你不舍得为一个域名每年花点钱,用个免费域名也可以。

1.5. 证书生成

使用 TLS 需要证书,证书也有免费付费的,同样的这里使用免费证书,证书认证机构为 Let's Encrypt。 证书的生成有许多方法,这里使用的是比较简单的方法:使用 acme.sh 脚本生成,本部分说明部分内容参考于此处。

证书有两种,一种是 ECC 证书(内置公钥是 ECDSA 公钥),一种是 RSA 证书(内置 RSA 公钥)。简单来说,同等长度 ECC 比 RSA 更安全,也就是说在具有同样安全性的情况下,ECC 的密钥长度比 RSA 短得多(加密解密会更快)。但问题是 ECC 的兼容性会差一些,Android 4.x 以下和 Windows XP 不支持。只要您的设备不是非常老的老古董,强烈建议使用 ECC 证书。

以下将给出这两类证书的生成方法,请大家根据自身的情况自行选择其中一种证书类型。

证书生成只需在服务器上操作。

1.5.1. 安装 acme.sh

执行以下命令,acme.sh 会安装到 ~/.acme.sh 目录下。

$ curl https://get.acme.sh | sh

% Total % Received % Xferd Average Speed Time Time Time Current

Dload Upload Total Spent Left Speed

100 671 100 671 0 0 680 0 --:--:-- --:--:-- --:--:-- 679

% Total % Received % Xferd Average Speed Time Time Time Current

Dload Upload Total Spent Left Speed

100 112k 100 112k 0 0 690k 0 --:--:-- --:--:-- --:--:-- 693k

[Fri 30 Dec 01:03:32 GMT 2016] Installing from online archive.

[Fri 30 Dec 01:03:32 GMT 2016] Downloading https://github.com/Neilpang/acme.sh/archive/master.tar.gz

[Fri 30 Dec 01:03:33 GMT 2016] Extracting master.tar.gz

[Fri 30 Dec 01:03:33 GMT 2016] Installing to /home/user/.acme.sh

[Fri 30 Dec 01:03:33 GMT 2016] Installed to /home/user/.acme.sh/acme.sh

[Fri 30 Dec 01:03:33 GMT 2016] Installing alias to '/home/user/.profile'

[Fri 30 Dec 01:03:33 GMT 2016] OK, Close and reopen your terminal to start using acme.sh

[Fri 30 Dec 01:03:33 GMT 2016] Installing cron job

no crontab for user

no crontab for user

[Fri 30 Dec 01:03:33 GMT 2016] Good, bash is found, so change the shebang to use bash as preferred.

[Fri 30 Dec 01:03:33 GMT 2016] OK

[Fri 30 Dec 01:03:33 GMT 2016] Install success!

可以创建 一个 bash 的 alias, 方便你的使用:

alias acme.sh=~/.acme.sh/acme.sh

如果安装报错,那么可能是因为系统缺少 acme.sh 所需要的依赖项,acme.sh 的依赖项主要是 netcat(nc),我们通过以下命令来安装这些依赖项,然后重新安装一遍 acme.sh:

$ sudo apt-get -y install netcat

1.5.2. 使用 acme.sh 生成证书

证书生成

执行以下命令生成证书:

以下的命令会临时监听 80 端口,请确保执行该命令前 80 端口没有使用

$ sudo ~/.acme.sh/acme.sh --issue -d mydomain.me --standalone -k ec-256

[Fri Dec 30 08:59:12 HKT 2016] Standalone mode.

[Fri Dec 30 08:59:12 HKT 2016] Single domain='mydomain.me'

[Fri Dec 30 08:59:12 HKT 2016] Getting domain auth token for each domain

[Fri Dec 30 08:59:12 HKT 2016] Getting webroot for domain='mydomain.me'

[Fri Dec 30 08:59:12 HKT 2016] _w='no'

[Fri Dec 30 08:59:12 HKT 2016] Getting new-authz for domain='mydomain.me'

[Fri Dec 30 08:59:14 HKT 2016] The new-authz request is ok.

[Fri Dec 30 08:59:14 HKT 2016] mydomain.me is already verified, skip.

[Fri Dec 30 08:59:14 HKT 2016] mydomain.me is already verified, skip http-01.

[Fri Dec 30 08:59:14 HKT 2016] mydomain.me is already verified, skip http-01.

[Fri Dec 30 08:59:14 HKT 2016] Verify finished, start to sign.

[Fri Dec 30 08:59:16 HKT 2016] Cert success.

-----BEGIN CERTIFICATE-----

MIIEMTCCAxmgAwIBAgISA1+gJF5zwUDjNX/6Xzz5fo3lMA0GCSqGSIb3DQEBCwUA

MEoxCzAJBgNVBAYTAlVTMRYwFAYDVQQKEw1MZXQncyBFbmNyeXB0MSMwIQYDVQQD

ExpMZXQncyBFbmNyeXB0IEF1dGhvcml0eSBYMzAeFw0xNjEyMjkyMzU5MDBaFw0x

NzAzMjkyMzU5MDBaMBcxFTATBgNVBAMTDHdlYWtzYW5kLmNvbTBZMBMGByqGSM49

****************************************************************

4p40tm0aMB837XQ9jeAXvXulhVH/7/wWZ8/vkUUvuHSCYHagENiq/3DYj4a85Iw9

+6u1r7atYHJ2VwqSamiyTGDQuhc5wdXIQxY/YQQqkAmn5tLsTZnnOavc4plANT40

zweiG8vcIvMVnnkM0TSz8G1yzv1nOkruN3ozQkLMu6YS7lk/ENBN7DBtYVSmJeU2

VAXE+zgRaP7JFOqK6DrOwhyE2LSgae83Wq/XgXxjfIo1Zmn2UmlE0sbdNKBasnf9

gPUI45eltrjcv8FCSTOUcT7PWCa3

-----END CERTIFICATE-----

[Fri Dec 30 08:59:16 HKT 2016] Your cert is in /root/.acme.sh/mydomain.me_ecc/mydomain.me.cer

[Fri Dec 30 08:59:16 HKT 2016] Your cert key is in /root/.acme.sh/mydomain.me_ecc/mydomain.me.key

[Fri Dec 30 08:59:16 HKT 2016] The intermediate CA cert is in /root/.acme.sh/mydomain.me_ecc/ca.cer

[Fri Dec 30 08:59:16 HKT 2016] And the full chain certs is there: /root/.acme.sh/mydomain.me_ecc/fullchain.cer

-k 表示密钥长度,后面的值可以是 ec-256 、ec-384、2048、3072、4096、8192,带有 ec 表示生成的是 ECC 证书,没有则是 RSA 证书。在安全性上 256 位的 ECC 证书等同于 3072 位的 RSA 证书。证书更新

由于 Let's Encrypt 的证书有效期只有 3 个月,因此需要 90 天至少要更新一次证书,acme.sh 脚本会每 60 天自动更新证书。也可以手动更新。

手动更新 ECC 证书,执行:

$ sudo ~/.acme.sh/acme.sh --renew -d mydomain.com --force --ecc

如果是 RSA 证书则执行:

$ sudo ~/.acme.sh/acme.sh --renew -d mydomain.com --force

1.5.3. 安装证书和密钥

ECC 证书

将证书和密钥安装到 /etc/v2ray 中:

$ sudo ~/.acme.sh/acme.sh --installcert -d mydomain.me --fullchainpath /etc/v2ray/v2ray.crt --keypath /etc/v2ray/v2ray.key --ecc

RSA 证书

$ sudo ~/.acme.sh/acme.sh --installcert -d mydomain.me --fullchainpath /etc/v2ray/v2ray.crt --keypath /etc/v2ray/v2ray.key

注意:无论什么情况,密钥(即上面的v2ray.key)都不能泄漏,如果你不幸泄漏了密钥,可以使用 acme.sh 将原证书吊销,再生成新的证书,吊销方法请自行参考 acme.sh 的手册

1.6. 配置 V2Ray

1.6.1. 服务器端json配置文件

{

"inbounds": [

{

"port": 443, // 建议使用 443 端口

"protocol": "vmess",

"settings": {

"clients": [

{

"id": "23ad6b10-8d1a-40f7-8ad0-e3e35cd38297",

"alterId": 64

}

]

},

"streamSettings": {

"network": "tcp",

"security": "tls", // security 要设置为 tls 才会启用 TLS

"tlsSettings": {

"certificates": [

{

"certificateFile": "/etc/v2ray/v2ray.crt", // 证书文件

"keyFile": "/etc/v2ray/v2ray.key" // 密钥文件

}

]

}

}

}

],

"outbounds": [

{

"protocol": "freedom",

"settings": {}

}

]

}

1.6.2. 客户端json配置文件

{

"inbounds": [

{

"port": 1080,

"protocol": "socks",

"sniffing": {

"enabled": true,

"destOverride": ["http", "tls"]

},

"settings": {

"auth": "noauth"

}

}

],

"outbounds": [

{

"protocol": "vmess",

"settings": {

"vnext": [

{

"address": "mydomain.me", // tls 需要域名,所以这里应该填自己的域名

"port": 443,

"users": [

{

"id": "23ad6b10-8d1a-40f7-8ad0-e3e35cd38297",

"alterId": 64

}

]

}

]

},

"streamSettings": {

"network": "tcp",

"security": "tls" // 客户端的 security 也要设置为 tls

}

}

]

}

1.6.2.1 客户端json配置文件(绕过国内域名及IP)

上面的客户端配置是全局的,也就是说访问所有的网站都将翻墙。但v2ray可以配置路由,绕过国内域名及IP,将配置文件改成如下即可(服务器端无需修改)

{

"inbounds": [

{

"port": 1080,

"protocol": "socks",

"sniffing": {

"enabled": true,

"destOverride": ["http", "tls"]

},

"settings": {

"auth": "noauth"

}

}

],

"outbounds": [

{

"protocol": "vmess",

"settings": {

"vnext": [

{

"address": "mydomain.me",

"port": 443,

"users": [

{

"id": "23ad6b10-8d1a-40f7-8ad0-e3e35cd38297",

"alterId": 64

}

]

}

]

},

"streamSettings": {

"network": "tcp",

"security": "tls"

}

},

{

"protocol": "freedom",

"settings": {},

"tag": "direct" //如果要使用路由,这个 tag 是一定要有的

}

],

"routing": {

"domainStrategy": "IPOnDemand",

"rules": [

{

"type": "field",

"outboundTag": "direct",

"domain": ["geosite:cn"] // 中国大陆主流网站的域名

},

{

"type": "field",

"outboundTag": "direct",

"ip": [

"geoip:cn", // 中国大陆的 IP

"geoip:private" // 私有地址 IP,如路由器等

]

}

]

}

}

说明:配置文件很容易出错,最好还是使用 V2Ray 提供的配置检查功能(test 选项),因为可以检查 JSON 语法错误外的问题。

$ /usr/bin/v2ray/v2ray -test -config /etc/v2ray/config.json如果是配置文件没问题,则是这样的:

V2Ray 4.18.0 (Po) 20190228

A unified platform for anti-censorship.

Configuration OK.

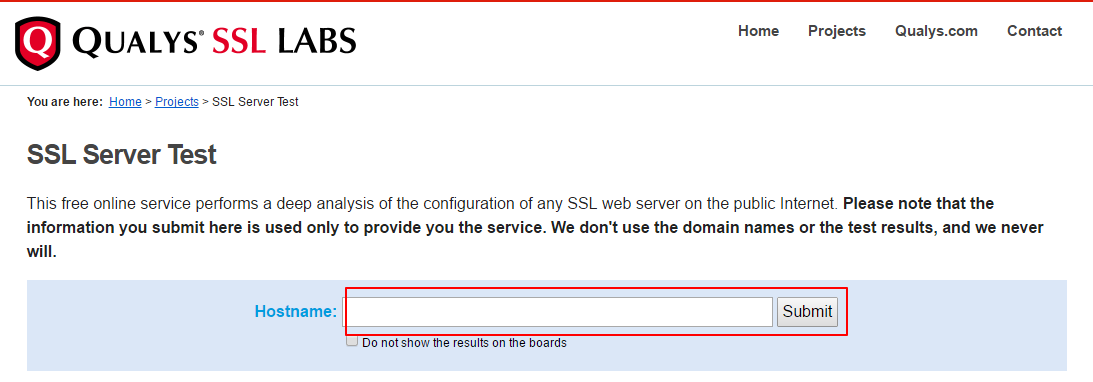

一般来说,按照以上步骤操作完成,V2Ray 客户端能够正常联网说明 TLS 已经成功启用。但要是有个可靠的方法来验证是否正常开启 TLS 无疑更令人放心。 验证的方法有很多,我仅介绍一种小白化一点的,便是 Qualys SSL Labs's SSL Server Test。

注意:使用 Qualys SSL Labs's SSL Server Test 要求使用 443 端口,意味着你服务器配置的 inbound.port 应当是 443

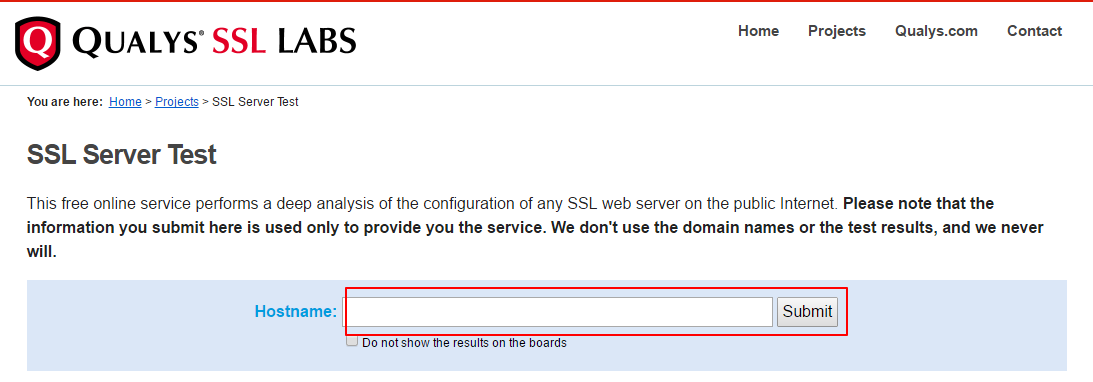

打开 Qualys SSL Labs's SSL Server Test,在 Hostname 中输入你的域名,点提交,过一会结果就出来了。

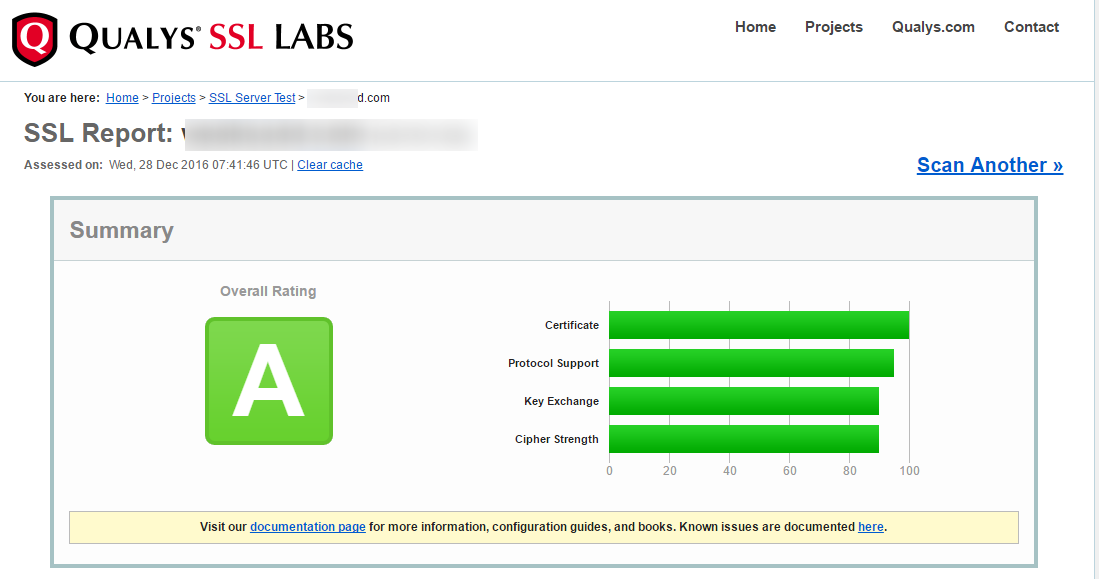

这是对于你的 TLS/SSL 的一个总体评分,我这里评分为 A,看来还不错。有这样的界面算是成功了。

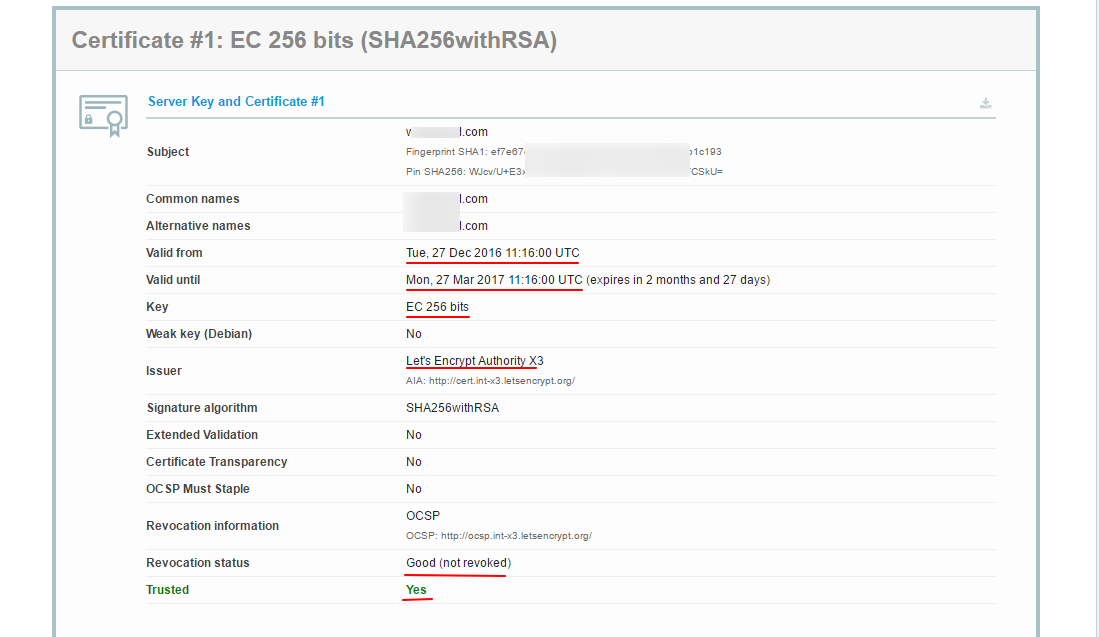

这是对于你的 TLS/SSL 的一个总体评分,我这里评分为 A,看来还不错。有这样的界面算是成功了。 这是关于证书的信息。从图中可以看出,我的这个证书有效期是从 2016 年 12 月 27 号到 2017 年的 3 月 27 号,密钥是 256 位的 ECC,证书签发机构是 Let's Encrypt,重要的是最后一行,

这是关于证书的信息。从图中可以看出,我的这个证书有效期是从 2016 年 12 月 27 号到 2017 年的 3 月 27 号,密钥是 256 位的 ECC,证书签发机构是 Let's Encrypt,重要的是最后一行,Trusted 为 Yes,表明我这个证书可信。1.8. 自由上网

运行v2ray.exe,打开浏览器,就可以自由上网了。